CZ, Safe Cüzdan’ın Bybit Hack’teki ölüm sonrası eleştirir

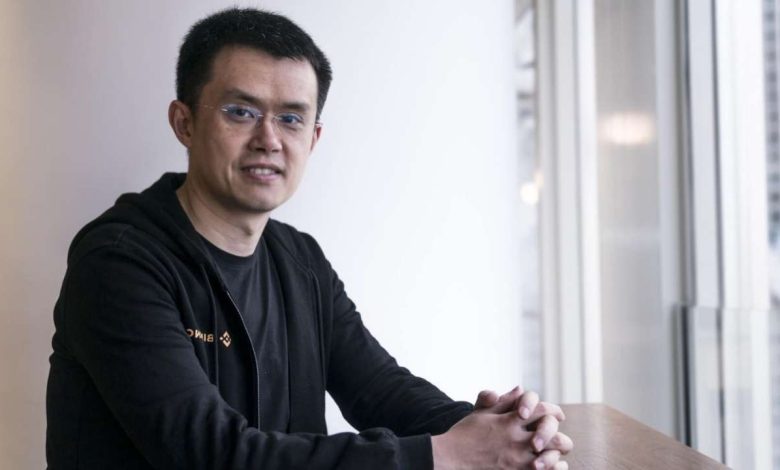

Eski Binance CEO’su Changpeng Zhao (CZ), Safe Cüzdan’ın Bybit Hack’teki ölüm sonrası güncellemesini eleştirerek “o kadar büyük değil” olarak adlandırdı ve saldırganların birden fazla imzalayıcıyı nasıl kandırdığına dair endişeleri artırdı.

Yorumları, ihlalin borsanın sistemlerinden ziyade Safe’ın altyapısından ödün verilmesinden kaynaklandığını belirten bir denetim raporu izliyor.

Güvenlik Yanıtı

Adli araştırmalar, tehlikeye atılan güvenli cüzdan kimlik bilgilerinin yaklaşık 1,5 milyar dolarlık Bybit istismarına yol açtığını buldu. Çarşamba günü X’teki yaptığı açıklamada, kripto cüzdan sağlayıcısı bulguları doğruladı ve hack’in “tehlikeye atılan güvenli bir cüzdan geliştirici makinesinden” kaynaklandığını belirtti.

Şirket vurgulanmış Raporların akıllı sözleşmelerindeki veya ön uç kaynak kodundaki güvenlik açıklarını tanımlamaması. Ayrıca, altyapısını tamamen yeniden inşa ettiğini ve yeniden yapılandırdığını ve tüm kimlik bilgilerini değiştirdiğini ve saldırı vektörünün “tamamen ortadan kaldırılmasını” sağladığını duyurdu.

Ancak, CZ eleştirildi İfade, şöyle diyor:

“Safe’dan gelen bu güncelleme o kadar da büyük değil. Sorunları fırçalamak için belirsiz bir dil kullanır. Okuduktan sonra cevaplardan daha fazla sorum var. ”

“Güvenli bir {cüzdan} geliştirici makinesinin ne anlama geldiğini” ve saldırının nasıl gerçekleştiğini ve sosyal mühendisliğin veya virüsün dahil olup olmadığını sorduğunu sorguladı. Ayrıca, geliştirici makinesinin Bybit tarafından işletilen bir hesaba nasıl erişebildiğini ve kodun doğrudan üretime dağıtılıp dağıtılmadığını sordu.

Saldırganların defter doğrulamasını nasıl atladıkları, kör imzanın dahil olup olmadığı veya imzalayanların düzgün bir şekilde doğrulayamadığı konusunda daha fazla endişe duyuldu.

Rapor ve Güncellemeler

26 Şubat’ta Bybit piyasaya sürülmüş Sygnia ve Verichains tarafından saldırı hakkında yürütülen bir adli denetim. Denetim, güvenli geliştiricinin kimlik bilgilerinin tehlikeye atıldığını ve bilgisayar korsanlarına cüzdan altyapısına erişim sağladığını ve bu da imzalayanların kötü niyetli bir işlemi onaylamasına yol açtığını ortaya koydu.

Rapora göre, istismar iki gün önce SAFE’in Amazon web hizmetleri sistemine enjekte edilen “kötü amaçlı JavaScript kodu” kullanılarak gerçekleştirildi. Script, yalnızca Bybit’in Multi-Sig sözleşmesi ve suçluya ait olduğundan şüphelenilen başka bir adres de dahil olmak üzere, işlemler belirli sözleşme adreslerinden geldiğinde etkinleştirildi.

Hack’ten sadece iki dakika sonra, saldırganlar kötü amaçlı kodu Safe’ın sisteminden çıkardı ve kayboldu. Adli tıp uzmanları ve şirket de Bybit’in altyapısının tehlikeye atılmadığını doğruladı.

Olaydan beri Bybit ödünç alınmış Bitget’ten 40.000 ETH, geri ödenen para çekme taleplerini karşılamak için. Firma ayrıca rezervlerini krediler, varlık alımları ve balina mevduatları yoluyla geri yükleyerek 1,23 milyar dolar değerinde 446.870 ETH temin etti. CEO Ben Zhou onaylanmış Borsa şimdi müşteri varlıkları için% 100 desteğe sahip.

Binance Free 600 $ (Cryptopotato Exclusive): Yeni bir hesap kaydetmek ve Binance’da 600 $ ‘lık özel karşılama teklifi almak için bu bağlantıyı kullanın (tüm detaylar).

Bybit’teki Cryptopotato okuyucuları için sınırlı teklif: Herhangi bir madeni para üzerinde 500 $ ‘lık ücretsiz bir pozisyon kaydetmek ve açmak için bu bağlantıyı kullanın!